Att Azoyu-online

Para esto debemos tener la aplicación corriendo en segundo plano (apenas usa 600 KB de RAM), y arrastrar con el botón secundario los elementos de la ventana en la dirección opuesta hacia donde queremos hacer scroll. Además existe una opción para anclar la función de arrastre, y de esa manera movernos sin tener que mantener presionado el botón derecho todo el tiempo (solo por una fracción de segundo), es decir, presionamos el botón una vez, luego solo arrastramos el puntero, y cuando queremos dejar de desplazarnos volvemos a hacer clic.

Esta función resulta muy útil sobre todo en portátiles, en los que a veces moverse por documentos utilizando un trackpad pequeño se vuelve un poco tedioso. Además, si no nos acomoda el tener que movernos en la dirección opuesta a donde queremos ir, también podemos invertir esta configuración, junto con poder cambiar el botón del ratón con el que se activa la función. Y si queremos usar el botón que tengamos configurado pero para hacer otra cosa (por ejemplo, acceder al menú contextual) sin activar el scroll tan sólo tenemos que mantener presionada la tecla CTRL (o la que nosotros elijamos) mientras hacemos clic.

Via : Lifehacker

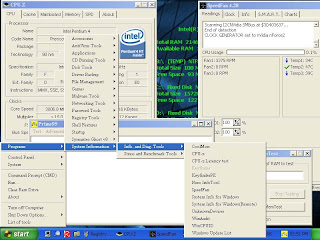

Entre todas las aplicaciones que contiene podemos englobarlos en estas categorías:

En cada una de las categorías podemos encontrar una decena de aplicaciones, lo que hacen de UBCD4WIN un disco imprescindible que tener bien guardado para cuando tenemos cualquier problema.

Para poder hacer uso de UBCD4WIN debemos descargarnos el asistente desde la web y tener presente nuestro disco de instalación de Windows XP que nos hará falta para el proceso de creación del disco definitivo que usaremos para reparar el sistema. El asistente de UBCD4WIN nos guiará durante todo el proceso indicándonos que debemos hacer en todo momento. De todas formas hay un muy extenso manual en la web del autor.

C:\Documents and Settings\USUARIO\Configuración local\Datos de programa\Ares\Data

Donde pone USUARIO debemos localizar a nuestro usuario, en mi caso es edgar, así que la cosa quedaría así:

C:\Documents and Settings\edgar\Configuración local\Datos de programa\Ares\Data

Probablemente nos preguntará si queremos sobreescribir los archivos ya existentes, así que evidentemente le decimos que sí. Además hay que tener en cuenta que estas carpetas de usuario puede que estén ocultas así que probablemente debamos activar la vista de carpetas ocultas y de sistema.

Fuente: Rubendomfer

OpenDrive viene a ayudarnos con esa tarea. OpenDrive se nos presenta como una unidad virtual en la que podremos acceder con nuestro ordenador y poder guardar ahí lo que queramos, con un límite de 1GB, y poder acceder a ello cuando queramos y donde queramos, y además poder obtener el link directo a los archivos para mandárselo a quien queramos y lo pueda descargar.

Además, otra de las ideas principales de OpenDrive es la de poder acceder a nuestros archivos albergados en internet y poder modificarlos en tiempo real sin necesidad de descargarlo. Todo a través de internet. El interfaz de OpenDrive es prácticamente inexistente ya que gestionaremos todo a través del explorador de archivos, lo que hace muy sencillo su uso para cualquier persona.

También podremos crear una cuenta para diversas personas y así guardar ahí todos los archivos del grupo, al que tendremos acceso y podremos modificarlos entre todos sin mayores problemas. Para acceder a nuestros archivos desde un ordenador o dispositivo que no sea en el que tenemos instalado el cliente de OpenDrive simplemente debemos irnos a una web que ellos nos proporcionan e identificarnos con nuestros datos.

Por ahora OpenDrive está en fase beta abierta, así que cualquiera se podrá registrar y obtener una cuenta gratuita con 1GB de almacenamiento aunque habrá que ver como se desarrolla en el futuro y si sacan alguna versión de pago en la que podamos tener más espacio de almacenamiento, porque personalmente 1GB no me parece suficiente para algunos usos.

Si quieres ver como funciona OpenDrive puedes ver este tutorial:

OpenDrive funciona sólo con Windows XP y Vista aunque en la web dicen que próximamente estará disponible para Mac.

Más información y descarga: Opendrive

Hace una semana fue liberada la nueva versión del kernel de linux.

En el correo anunciando su liberación se encuentra un pequeño resumen:

> It contains a number of assorted bugfixes all over the tree. And once

> again, any users of the 2.6.25 kernel series are STRONGLY encouraged to

> upgrade to this release.

Lo curioso es que no mencionan muchos detalles acerca de la IMPORTANCIA de actualizar. Entre algunas respuestas al anuncio el equipo de PaX anuncio que dentro de los commits que se habían obviado mencionar se incluían una serie de correcciones al kernel que tenían alto impacto en la seguridad del mismo. (http://lwn.net/Articles/285438/, http://lwn.net/Articles/286263/, http://lwn.net/Articles/287339/, http://lwn.net/Articles/288473/)

En la misma discusión se cuestionaron las políticas de manejo de bugs “con impacto de seguridad” en los changelogs y demás notas de versiones, junto con otros aspectos de manejo de documentación al respecto. Esto llevo a que se hiciera hincapié en “la importancia de tener full/none/half/etc disclousures para los bugs que tengan relevancia en la seguridad”, con el siguiente párrafo:

so guys (meaning not only Greg but Andrew, Linus, et al.), when will you

publicly explain why you're covering up security impact of bugs? and even

more importantly, when will you change your policy or bring your process

in line with what you declared?

Luego, en un reply de Linus:

Security people are often the black-and-white kind of people that I can't

stand. I think the OpenBSD crowd is a bunch of masturbating monkeys, in

that they make such a big deal about concentrating on security to the

point where they pretty much admit that nothing else matters to them.

Y de hecho tiene muy buenas razones para haber dicho eso, ya que la industria de la seguridad informática se ha convertido en todo un teatro donde el que monte la mejor película es el que tiene la razón.

Linus dice que los bugs que tienen impacto en la seguridad son bugs normales, y tiene razón, técnicamente nadie diseña bugs en su software, y si tienes un bug probablemente no tengas la oportunidad de elegir si afecta o no en la integridad de la seguridad del kernel.

Son bugs normales, y como bugs se deben tratar, más no glorificar el esfuerzo de la persona que lo encontró ya que asi como existe ese bug, hay muchísimos más y de mayor complejidad en el kernel. No hay razón para que exista tal burocracia de tratarlos de manera muy diferente y subirlos sobre un pedestal y escribiendo HOWTO’s para como explotarlos.

De todas maneras, esto tambien influye en la comunidad de la seguridad informatica, ya que entre menos full disclousure tengamos, menor el numero de ataques y vulnerabilidades publicadas. Obviamente la idea no es no publicar los bugs, sino corregirlos y seguir el proceso de solucion y testeo que normalmente se sigue con los demas bugs.

‘Julián’ era la pieza clave de una banda criminal de Medellín que hurtó de manera virtual arcas de entidades del Valle.

Con el sólo tecleo de sus manos le hurtó al Estado en ocho meses la gruesa suma de $4.500 millones. Nunca ha pasado por una universidad, pero su habilidad para la informática lo convirtió en el ‘hacker’ con mayor prontuario delictivo del país.

Édison Alexánder Bustamante, bachiller de 23 años, es señalado por las autoridades como la pieza clave de una organización criminal, con sede en Medellín, que estaba dedicada al fraude a entidades del Gobierno y a la clonación de tarjetas bancarias.

Este paisa empírico fue el ‘operador’ de los millonarios robos a la Beneficiencia del Valle, a las alcaldías de El Cerrito (por $600 millones) y de Candelaria (por $700 millones), al Centro Colombiano de Estudios Profesionales, Cecep, a la Secretaría de Tránsito de Cali y, al parecer, a las Empresas Públicas de Medellín.

Además intentó asaltar cibernéticamente a la Fundación FES Social y a una empresa de Buenaventura (por $200 millones).

Sin embargo, sus habilidades para filtrarse a través de la red instituciones oficiales, aparentemente sin dejar huella, no le sirvieron para olfatear el rastro que 20 días atrás le seguían miembros del Cuerpo Técnico de Investigación de Cali.

La mañana del 3 de julio un grupo especial de investigadores llegó hasta una humilde vivienda de dos pisos, en el municipio de Bello, Antioquia, donde todas las madrugadas Bustamante se perdía en el ciberespacio.

Desde la 1:00 a.m. Bustamante, cuyo sobrenombre era Julián, utilizaba software pirata y navegaba hasta penetrar en las cuentas bancarias de entidades como la Beneficiencia, de donde extrajo $1.400 millones.

Encerrado en su habitación le daban las 7:00 a.m. tratando de clonar claves secretas de los organismos estatales.

Según el CTI, este ‘hacker’ en una hora extraía virtualmente dinero de cualquier banco y de la misma forma lo transfería a cualquier cuenta.

Después de que ‘Julián’ violaba los sistemas de seguridad, ejecutaba la transacción virtual del monto, haciéndola pasar como pago de nómina.

Una vez lograba el cometido, otros miembros de la banda coordinaban el retiro de las millonarias sumas.

Julio César Valencia (capturado), de oficio desconocido, contactaba personas para que prestaran sus cuentas donde consignar los montos hurtados. Lo mismo que la ingeniera civil Ivonne Consuegra Tangarife (detenida) realizaba contratos con los bancos para poder sustentar los manejos ‘ regulares’.

“A los que les hacían el favor les pagaban cinco millones de pesos. Unas 23 personas en todo el país les ayudaron con eso”, señaló una fuente judicial.

En otras ocasiones, la banda, de la cual 24 integrantes están detenidos, retiraba los millones en cheques de gerencia.

Según el CTI de la Fiscalía, los criminales también contactaban a funcionarios públicos para que les entregaran información privada.

Adicional a esta actividad ilícita, la organización clonaba tarjetas de crédito y débito. Para ello, los criminales iban a discotecas y restaurantes, donde en complicidad con los meseros, duplicaban las tarjetas plásticas que los clientes les entregaban cuando pagaban las cuentas.

“Escaneaban la información y elaboraban las tarjetas en talleres de mecánica que eran negocios de fachada”, agregó la fuente judicial.

Igualmente, los investigadores del CTI encontraron que desde su computador ‘Julián’ tramitaba préstamos bancarios a terceras personas, prontuario que lo hace el ‘hacker’ más temido del país.

Fraudes millonarios

El programa es multiplataforma y está disponible en versiones para Microsoft Windows, Mac OS X y GNU/Linux. El código ha sido portado por terceros a FreeBSD,[5] OS/2, Solaris, SkyOS, BeOS y más recientemente, Windows XP Professional x64 Edition.[6]

Partamos primero comparando la interfaz de ambas aplicaciones. Ya les hemos hablado en detalle sobre las mejoras de Firefox 3 en este aspecto, pero ahora nos toca enfrentarlas con la interfaz de Internet Explorer 7, la cual hay que reconocer que es bastante intuitiva y práctica.

Comencemos comparando la gestión de marcadores y feeds. Internet Explorer 7 (como todos los navegadores modernos) incluye soporte para fuentes en formato RSS y Atom. La gestión de los feeds esta integrada con los favoritos y el lector RSS integrado incluye búsqueda instantánea y nos permite ordenar y filtrar los elementos de acuerdo a diversos criterios. El lector de Firefox no incluye estas funciones pero, a cambio, o nos ofrece integración con lectores RSS web-bassed como Bloglines o Google Reader.

En lo que respecta a gestión de marcadores gana Firefox 3, ya que nos permite clasificar los elementos por tags y carpetas, y además disponemos del Catálogo, en el que podemos organizar tanto a nuestros favoritos como el historial de una forma fácil e intuitiva gracias a features como búsqueda instantánea, carpetas inteligentes, y avanzadas herramientas de filtrado. Además se nos permite hacer backups de los marcadores, feeds e historial. En este aspecto Firefox 3 es claramente superior a Internet Explorer 7, quien nos ofrece como únicas ventaja el poder acceder a los favoritos en un cómodo panel lateral mientras seguimos navegando y una integración con Windows Search, con lo que podemos usar la búsqueda instantánea de Vista para encontrar rápidamente una página.

Ahora vamos con la comparación más fácil: la gestión de descargas. Digo que es la más fácil porque Internet Explorer 7 simplemente no tiene gestor de descargas, cuando estamos bajando un archivo no podemos pausar la descarga, tampoco tenemos una forma para explorar las descargas anteriores, y si falla la conexión perdemos todo el progreso. Algo parecido sucede con la gestión de complementos, que en IE7 es demasiado, pero demasiado pobre. Tan solo se nos entrega una lista de add-ons que podemos habilitar/deshabilitar, para desinstalarlos debemos ir a “Agregar o quitar o programas” en el Panel de Control, y para configurarlos debemos abrirlos como si fueran aplicaciones separadas. En estos dos ítems IE queda reprobando, mientras a Firefox le falta poco para obtener la calificación máxima.

Para concluir con el tema de la interfaz, tenemos también que comparar los aspectos menores de esta, como la gestión de pestañas, facilidad de navegación, accesibilidad, etc. Y la verdad es que en lo que a estos elementos se refiere Firefox e IE están casi empatados. Las opciones de impresión de IE son más potentes, también disponemos de las QuickTabs para ver todas nuestras pestañas abiertas en forma de miniaturas y de otras features de las que Firefox carece (pero que se pueden agregar mediante extensiones como foXpose). Asimismo existen características que Internet Explorer 7 no tiene y Firefox sí, como la búsquda inline, la consola de errores, etc.

Ahora pasemos a comparar los elementos que no se pueden apreciar a simple vista, es decir, la velocidad, seguridad y rendimiento de ambos navegadores. Internet Explorer históricamente ha sido conocido por ser un navegador inseguro y con una enorme cantidad de agujeros, pero en su última versión estable han habido notables mejoras en este aspecto, incluyéndose bloqueo de pop-ups, protección contra phishing, fácil borrado de datos personales, y otras features como el Modo Protegido (sólo disponible en Vista) que reduce las posibilidades de que se introduzca malware a través del navegador. Gracias a esto la cantidad de fallos de seguridad que ha presentado IE7 en los últimos años ha sido bastante baja (podemos decir que no es navegador inseguro). Pero se sigue quedando un poco atrás de Firefox 3, quien además de incluir todas las características de seguridad de IE (excepto el Modo Protegido) nos permite personalizar los permisos de cada página, y que también cuenta con la ventaja de ser de código abierto, lo que redunda en que los bugs estén menos tiempo sin parchearse.

En velocidad de carga Firefox 3 supera ampliamente a IE7. De hecho este es uno de los puntos más débiles de Explorer, que en todos los benchmarks de velocidad que se ha hecho siempre queda en último lugar y es superado tanto por el navegador de Mozilla como por Safari y Opera. A continuación tienen una comparación de navegadores (corriendo en Windows Vista) realizada hace poco por los chicos de Lifehacker :

En cuanto al consumo de memoria y rendimiento, el que antes era el punto débil de Firefox ahora se ha convertido en una de sus fortalezas. De hecho, en la mayoría de las pruebas que se han hecho al respecto Firefox 3 ha salido muy bien evaluado. Incluso ha logrado superar a Internet Explorer en el tiempo que tarda en ejecutarse, lo cual es todo un logro si consideramos que el navegador de Microsoft cuenta con la ventaja de estar integrado en el sistema operativo.

Pero sin duda una de las mayores desventajas de IE7 es el estar basado en un motor de renderizado vetusto y añejo como lo es Trident, mientras que otros navegadores se basan en motores más modernos y más compatibles con los estándares web actuales como Gecko (Firefox), Presto (Opera) o Khtml (Safari y Konqueror). A Trident se le han aplicado muchas mejoras en la versión 7 de IE, pero sigue siendo un motor con un soporte de estándares demasiado pobre.

En resumen, Firefox 3 es superior a IE7 en casi todos los elementos que hemos analizados en este post, pero de todas maneras Internet Explorer 7 no es un mal navegador (si obviamos el tema de los estándares, claro), y si además le agregamos un complemento como IE7 Pro, pues tenemos una alternativa a considerar. Por otro lado, la mayor ventaja del navegador de Mozilla frente a IE no esta tanto en las funcionalidades, sino el hecho de ser open source y en el rico ecosistema de extensiones que se ha desarrollado en torno a él, algo en lo que Microsoft ha tratado de responder, pero con poco éxito. Ya veremos si los de Redmond logran hacer de IE8 una aplicación que este a la altura del nuevo navegador de Mozilla.

El programa soporta los menús de las películas, así como los distintos idiomas y subtítulos incluidos, que pueden seleccionarse para estar o no disponibles en la imagen extraída. Está sólo en francés, pero se entiende perfectamente porque no dispone de muchas opciones ademas yo estoy tomando unos cursitos de frances jajajja ....seguro....

Puedes descargar el código fuente desde la página web del proyecto, descomprimirlo y después compilarlo para instalarlo en el sistema. No obstante, la aplicación está disponible desde los repositorios de muchas distribuciones, por lo que puede instalarse automáticamente con el gestor de paquetes.

Bueno aqui les dejo el link para la descarga del programa y si solo es para linux para el entorno gnome aui esta el link: DVD95

En Kritópolis han recopilado mucha información referente a este fallo. El experto en seguridad Dan Kaminsky parece ser el que se ha llevado toda la fama del descubrimiento, y en su blog informa de que la cosa ya va sobre ruedas, prácticamente todo el mundo ha publicado sus parches de seguridad y están siendo aplicados rápidamente, sin que nadie esté aprovechando el agujero. Desde su web también puedes comprobar en un momento si el servidor DNS que estás usando está afectado o no, gracias a su DNS Checker.

El descubrimiento ha provocado que las mayores empresas y organizaciones de la red estén trabajando duramente para dar soluciones lo antes posible. Para dar una idea de cuál es la envergadura de las organizaciones que están intentando arreglar el problema tan sólo hay que nombrar las notas que han publicado Microsoft, Sun, Red Hat, Debian, Cisco...

Este fallo es quizas tan antiguo como la misma internet....Ahora solo nos queda esperar los parches para los diferentes sistemas.....

Fuente: SANS Technology Institute , Nota del US-CERT

Con el pequeño truco que vamos a ver a continuación añadiremos una opción que nos permitirá abrir una ventana de la consola de comandos a partir de la carpeta que tengamos seleccionada.

Ahora si al video.......

Un interesante articulo, espero les agrade......

Cada vez que usted teclea una búsqueda en internet, deja consignada la preferencia por un lugar soñado para viajar, o el tipo de PC que espera comprar en los próximos seis meses, y hasta el listado de intereses que rondan su etapa actual.

Quizás con esa información usted no se considere blanco de un hacker, pero, ¿se ha puesto a pensar que sus datos podrían configurar un delicioso banquete para quien quiera conocer más de usted?

“Mirando las redes sociales un empleador puede extraer información que muy probablemente no saldría en el proceso típico de una entrevista laboral”, dice Juan Carlos Álvarez Mesa, gerente de Interlan.

Y aún más. Alguien podría decir que ha logrado crear una personalidad pública en la red, a prueba de ciberinvestigadores. Sin embargo, dice Álvarez Mesa, aunque se empeñe en borrar los rastros, en el caché de Google podría seguir apareciendo lo que intenta ocultar.

Incluso existen sitios como Wayback Machine, una especie de máquina del tiempo, que guarda la historia de una web.

Lo que guarda Google

Recientemente Google recortó el período durante el cual guarda las búsquedas de los usuarios: de 24 meses pasó a 18.

Francisco Forero, representante de Google para Colombia explica que el popular buscador guarda algunos items: la dirección IP, que es un número que se le asigna a cada computador de usuario por el proveedor de servicio (ISP); la hora y la fecha en que el usuario digitó la consulta y el explorador que utilizó.

Así mismo se queda con las cookies, es decir, un número que se le asigna al PC la primera vez que visita Google, con el fin de registrar preferencias, como el idioma, por ejemplo.

Luego del período establecido, Google borra los dos últimos dígitos de la dirección IP y asigna al azar un nuevo número de cookie.

En este sentido, son enfáticos en indicar que las direcciones IP y las cookies no pueden por sí solas identificar a las personas. ¿Entonces, para qué las guardan? “hasta cierto punto sí se trata de información personal, ya que tiene que ver con consultas específicas”, dice un documento enviado por Google acerca de su política de privacidad.

Para Forero, esta información solo podría entregarse con una orden judicial de por medio, y si ocurre en Colombia, no sería tan expedito el resultado del proceso, pues la sede de la compañía está en Estados Unidos.

Sin ir a consideraciones jurídicas en detalle, los proveedores se curan en salud con la publicación de sus políticas de privacidad, en las que especifican por cuánto tiempo guardan los datos.

Al respecto, Ricardo Céspedes, CTO (Chief Technology Officer) de Etek asegura que en ellas se especifica que no se hacen responsables por la divulgación de estos datos, basados en la premisa de que no existe 100 por ciento de seguridad.

De hecho, dice Céspedes, la información al ser borrada “puede que deje de estar publicada de la manera usual pero aún así existe el riesgo de que se fugue por otro mecanismo al existir copias almacenadas en otros medios”.

Por ello, en este mundo interconectado, el usuario podría empezar a pedir las políticas claras de destrucción de información, es decir, cómo y con qué mecanismos se eliminan, incluidas las copias.

En este sentido, Juan Carlos Álvarez tiene un enfoque más próximo, e indica que si le preocupa la privacidad, cree una nueva cuenta e imprima los acuerdos donde le dicen qué harán con sus datos. De hecho, algunos sitios como Facebook no borran el perfil sino que lo inactivan por si se quiere volver a ingresar. Lo más seguro es no publicar información privada en sitios públicos, “porque hacerlo es como lanzar el teléfono de la casa al aire por una emisora de radio”, dice Álvarez.

Ciberidentidad

Brendon Lynch, director de Privacidad de Microsoft, durante un encuentro sobre el tema en Cartagena, la semana pasada, explicó que la red mundial “es muy buena para los criminales, porque está descentralizada y permite que el crimen se cometa de manera anónima”. Agregó que son numerosas las violaciones a la “información de alto perfil” en las organizaciones. Lynch observó que internet “no fue diseñada con identidad en mente, pero es utilizada para aplicaciones donde la identificación exacta es importante”.

Ése es parte del problema de la identidad en la red, donde es “relativamente fácil suplantar un sitio web de renombre”, continuó el experto, y apuntó que “los consumidores están acostumbrados a compartir ‘secretos’ en línea y también están ‘cansados de nombre de usuario y contraseña’”.

Ése es parte del problema de la identidad en la red, donde es “relativamente fácil suplantar un sitio web de renombre”, continuó el experto, y apuntó que “los consumidores están acostumbrados a compartir ‘secretos’ en línea y también están ‘cansados de nombre de usuario y contraseña’”.

“Es usual que durante el proceso de registro para sitios de redes sociales o cualquier otra web, se solicite mas información de la que realmente se requiere. En algunos casos estos campos aparecen marcados como no obligatorios, ante lo cual el usuario puede decidir si provee la información o no. Así, los usuarios podrían volverse vulnerables no solo porque tienen tendencia a decir más de lo necesario y no preguntan por qué hace falta ese dato, cuáles son las expectativas de privacidad y dónde esta documentada esa política, cómo es cuidada la información que se provee, cuál es el procedimiento para validación y modificación de esta información, y cuál el de destrucción y qué aspectos legales me protegen en cada situación”.

Ricardo Céspedes, de Etek

Gracias a Flash Drive Reminder esto no tiene que volver a ocurrir. Esta pequeña aplicación se instala en nuestro pendrive o unidad externa USB y nos recordará, cuando apaguemos o cerremos sesión en el ordenador en el que lo hayamos insertado, que lo saquemos y nos lo llevemos.

Consta de dos versiones, la Standard Version nos mostrará un pequeño popup en pantalla en cuanto Flash Drive Reminder se inicie y además podemos configurar algunas opciones como que inicie automáticamente minimizado o que nos abra una ventana del explorador al iniciar.

La versión Quiet no tiene ninguna opción a modificar ni muestra ningún popup, aparte del que nos avisa de que quitemos el pendrive cuando apagamos o cerramos sesión en el equipo aunque por otra parte no nos permite desconectar el pendrive a través del gestor de unidades externas de Windows.

Para que Flash Drive Reminder funcione debemos, una vez que conectamos el pendrive en el ordenador, elegir la opción Remind me to remove the flash drive que nos saldrá en el menú de autoarranque.

Sin duda es una aplicación indispensable para aquellos que usan varios ordenadores al cabo del día ya que perder el pendrive por ahí no sólo significaría perder el dinero que nos ha costado, sino toda la información que contiene que es más que dinero. Flash Drive Reminder funciona con Windows XP y Vista, está en inglés y tiene licencia freeware.

Via : Digital Inspiration

Descarga : Flash Drive Reminder

Trinity Rescue Kit(TRK) una distribución Linux en LiveCD ideal para rescate ante daños de disco duro y para eliminar virus.

Entre sus funciones mas importantes destaca:

Destacaría su uso para la eliminación de virus, ya que puede utilizar cuatro motores de antivirus: BitDefender Scanner, Grisoft AVG, F-prot y Clamav. Gracias a un script que incorpora, llamado Virusscan que permite utilizar los cuatro motores y actualizar sus sistemas de firmas.

Modo de uso:

‘virusscan -a {clam,avg,fprot,bde} -c -g -n -d {Destino}’

Parametros:

-a: Elige el motor del escaneo. Se usa ‘clam’ para ClamAv, ‘fprot’ para F-Prot, ‘avg’

para Grisoft AVG y ‘bde’ para BitDefender. Si no se pone el parámetro por defecto usa ClamAv.

-c: Extensiones alternativas do los motores.

-g: Para actualizar los motores. No se puede usar en un escaneo.

-d: Destino del escaneo para poner varios destinos se debe separar por comas.

-n: El AVG se actualiza solo antes de escanear este modificador es para que no se actualice.

-h: Mensaje de ayuda.

Muy buena la informacion.....

Fuente de informacion: